Aktuell scheint uns das Wort „Bot“ nahezu täglich zu begegnen. Doch was versteckt sich hinter dieser Begrifflichkeit? Wozu werden Bots eingesetzt, wo liegen die Vor- und Nachteile und was hat das mit Cyberkriminalität zu tun? Was kann man tun, wenn der eigene PC von Bots befallen ist? Diesen und weiteren Fragen gehen wir in diesem Artikel nach.

Bevor wir in die Definition einsteigen, folgen hier ein paar Beispiele von sehr bekannten Bots: Chatbots (Beispiel: Google Assistant), Nachrichten-Apps (Beispiel: Wall Street Journal), Instant Messenger-Apps (Beispiel: WhatsApp). Die Liste könnte ewig fortgesetzt werden, aber es geht zunächst um einen ersten kurzen Einblick in die Welt der Bots.

Definition

Bots (Ableitung von „robot“, also Roboter) sind Softwareprogramme, die automatisiert Aufgaben erledigen. Diese Aufgaben sind vordefiniert und wiederholen sich. Vorbilder für die Bots sind oft menschliche Verhaltensweisen, wobei die Bots diese viel schneller ausführen können.

Bei den Bots gibt es welche, die allgemein betrachtet zum Nutzen für die Menschen angelegt sind und andere sollen Menschen im Allgemeinen schaden. Bei der Verwendung des Wortes Bots (statt nähere Bezeichnungen wie Chatbot und Co.) sind oft Schad-Bots gemeint, also Malware, die unerwünscht in Computernetze eindringt.

Vorrangig wird eine Überwachung der Netzwerkkommunikation durch die Bots gewährleistet und die Bots werden von Bot-Mastern (also Cyberkriminellen) gesteuert, die ihnen Befehle erteilen. Die Fernsteuerung infizierter Systeme ist so einfach möglich. Das betrifft aber, wie bereits erwähnt, den Einsatz von Schad-Bots. Viele Nutz-Bots hingegen unterstützen bei nützlichen Services.

Wozu dient ein Bot?

Wie sehen notwendige, nützliche Services aus, die Nutz-Bots einfach möglich machen?

- Suchmaschinen-Bots durchforsten Internetseiten auf ihre Inhalte.

- Web-Scraping-Bots sammeln Internetseiten-Daten.

- Chatbots stellen Kundenservice (Beantwortung häufiger Fragen und Bereitstellung allgemeiner Informationen) zur Verfügung.

- Shopping-Bots suchen nach den besten Internetangeboten und unterstützen bei automatisierten Käufen.

- Überwachungs-Bots halten eine Internetseite unter Beobachtung, um Fehler oder Bedrohungen schnell melden zu können.

Welche Arten von Bots gibt es?

Bei den Nutz-Bots kommen vor allem die Suchbots beziehungsweise Webcrawler sehr häufig vor, aber auch die Chatbots werden auf Webseiten immer häufiger eingesetzt und auch in Computerspielen leisten Bots ihre Dienste.

Inzwischen haben wir einen ersten Überblick über mögliche Einsatzgebiete der Nutz-Bots, aber wie sieht es auf der Seite der Schad-Bots aus? Welche Arten von Bots sind schädliche Bots?

- Registrierungs-Bots nehmen Anmeldungen im Internet vor (zum Beispiel für E-Mail-Accounts).

- Harvester durchforsten das Internet nach personalisierten Daten (zum Beispiel nach E-Mail-Adressen).

- Spambots können die von Registrierungs-Bots angelegten Nutzerkonten dafür einsetzen, um Spam an die Mailadressen zu versenden, die die Harvester gesammelt haben.

- DDoS-Bots sind Computerwürmer, die zusammen angreifen, wobei die eingesetzten Botnetze teilweise aus hunderttausenden PCs bestehen können.

- Social Bots können unechte Kommentare oder Bewertungen erzeugen und die Zugriffszahlen in die Höhe treiben.

Was ist ein Botnetz?

Eine Gruppe von Bots wird als Botnetz bezeichnet, wenn diese über dasselbe Netzwerk agieren. Die Master dieser Bots üben die Kontrolle über eine Gruppe von vernetzten Bots zeitgleich aus. Ein Botnetz kann auch als Botnet bezeichnet werden. Mehr zum Thema gibt es weiter unten unter der Frage: Was ist ein Botnet?

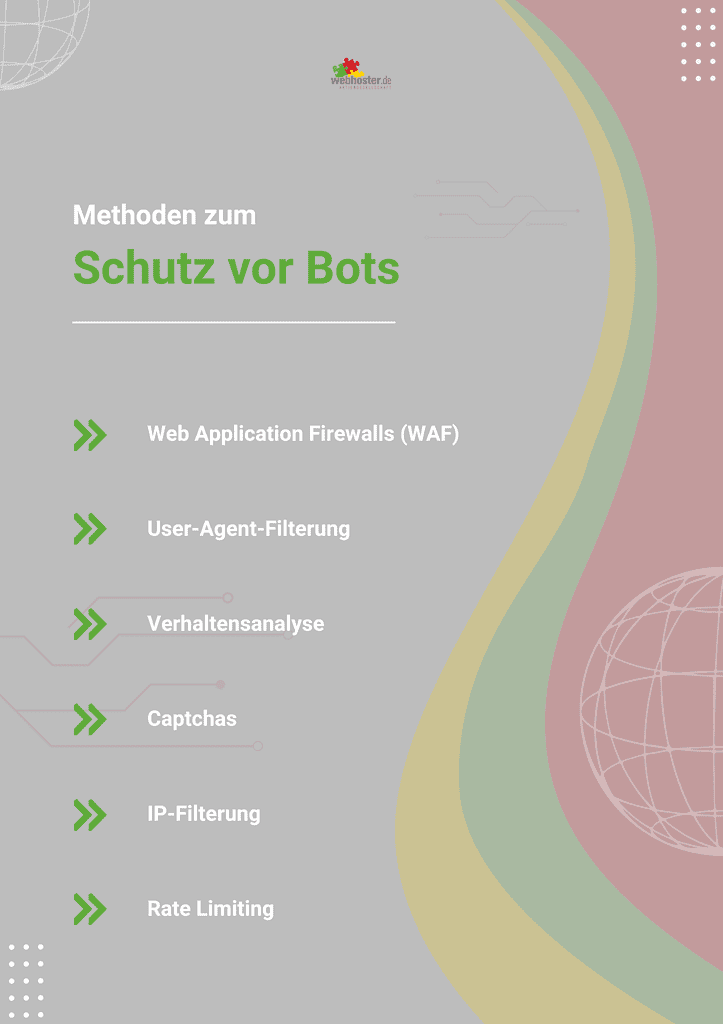

Schutz vor Bots

Wir haben jetzt bereits die Frage: „Was ist ein Bot?“ geklärt und von nützlichen Suchmaschinen-Bots, aber auch von Spam-Bots erfahren. Aber welche Schutzmaßnahmen gibt es vor schädlichen Bots?

Wahrscheinlich mussten Sie schon einmal eine erschwert lesbare Buchstaben-Zahlen-Kombination oder die Lösung einer Rechenaufgabe eingeben, bevor Sie ein Formular absenden konnten. Was Ihnen zunächst vermutlich albern erschien, denn natürlich sind Sie ein Mensch, dient als Schutz vor Bots. Man spricht auch von sogenannten CAPTCHAs, die den Zweck haben, sicherzustellen, dass ausschließlich Menschen Zugang erhalten. Von Bots sind sie schwer und teilweise gar nicht zu bewältigen.

Unter Einsatz von sogenannten Honeypots können schädliche Bots erkennbar werden, da diese die Bots zu einem Verhalten verleiten, das sie als Bots auffliegen lässt.

Was ist ein schädlicher oder schlechter Bot?

Wie bereits oben angeschnitten, gibt es verschiedene Arten von Bots. Es wurden bereits einige Schad-Bots vorgestellt, aber es gibt noch weitaus mehr, was die kleine Auswahl im Folgenden zeigt. Sie werden bei Botnet-Angriffen, Cyber-Attacken oder für andere schadvolle Angriffe eingesetzt.

- Credential-Stuffing-Bots entschlüsseln Kennwörter und mit dem Nutzerkontenzugriff klauen sie Kreditkarteninformationen und Co.

- Inventory-Hoarding-Bots verschaffen sich Zugang zu Artikeln von hohem Wert und/oder begrenzter Anzahl und sorgen somit dafür, dass Menschen diese nicht erwerben können.

- File-Sharing-Bots stellen auf der Grundlage einer Nutzerbeobachtung Linkfälschungen zur Verfügung, durch die ein PC mit Malware oder Viren infiziert werden kann.

- Traffic-Bots ahmen menschliches Nutzerverhalten nach, um eine Traffic-Erhöhung zu bewirken und die Klickzahlen auf einer bestimmten Internetseite zu erhöhen.

- Distributed-Denial-of-Service-Botnets überhäufen Webseiten mit Anfragen, um zu bewirken, dass diese im Offline-Modus den entsprechenden Forderungen nachkommen.

- Social-Media-Bots eröffnen Nutzerkonten vor den Hintergrund der Verbreitung einer bestimmten Meinung oder zur Vergrößerung der Followeranzahl bei einem Nutzer.

- Download-Bots downloaden automatisiert zur Vergrößerung der Downloadanzahl Malware oder Software und sorgen somit dafür, dass das heruntergeladene Produkt besser geratet wird.

Was ist ein Botnet?

Die Aktivitäten dieser automatisierten Computerprogramme lassen sich bündeln, womit wir bei Botnets, also Netzwerken über ein Gerät hinaus, wären. Als gegenseitige „Helfer“ können sie größere Gefahren darstellen, da sie durch ihre Interaktion größere, automatisierte Angriffe in Gang bringen können.

Das Interessante bei diesen Netzwerken: Die Teile des Netzwerkes (also das einzelne Gerät) müssen nicht einmal bewusst mitwirken. Eine Infizierung mit Malware ohne das Wissen des Besitzers reicht aus.

Cyberkriminelle agieren im Hintergrund und setzen beispielsweise Command-and-Control-Software für das Angreifen eines Netzwerks ein. Eine große Anzahl verschiedener Schad-Bots werden in Botnets gemeinsam automatisiert aktiv: Inventory-Hoarding-Bots, Credential-Stuffing-Bots und Distributed-Denial-of-Service-Botnets können so ihre Spezialisierungen bündeln.

Wofür setzen Cyberkriminelle Bots ein?

Jetzt haben wir uns die einzelne Bot-Spezialisierungen angesehen und wissen, dass diese Fähigkeiten auch gebündelt zum Einsatz kommen können. Aber wofür werden Malware Bots genutzt?

- Stehlen von personenbezogenen Daten sowie Finanzdaten

Botnetze werden von Hackern oft genutzt, um über verschiedenste Wege Geldforderungen zu stellen. Beispielsweise werden Nutzer zur Zahlung von Geldbeträgen aufgefordert oder es kann Identitätenklau betrieben werden, um über die Nutzeridentität Geld zu leihen oder um Einkäufe in fremdem Namen und auf dessen Kosten vorzunehmen.

- Lahmlegen von seriösen Internetservices

Cyberkriminelle können über Botnetze Anbieter von seriösen Services oder Netzwerken schädigen, indem sie eine enorme Datenflut verursachen und damit den Datenaustausch zum Erliegen bringen. Als Folge muss das betroffene Unternehmen sein Angebot offline nehmen.

- Erpressen von Geldzahlungen

Es werden in diesem Zusammenhang Erpressungsversuche gestartet, die nach dem Schema „Geld oder Webseitenabschaltung“ ablaufen. Oft geht es um politische oder militärische Hintergründe.

- Botnet-Systeme anderen Kriminellen zur Verfügung stellen

Manche Kriminelle stellen anderen Kriminellen ihre Botnetze zur Verfügung. Diese geliehenen Botnetze werden oftmals für Phishing, Identitätenklau und Co. eingesetzt.

Wie funktionieren Bots?

Die Arten der Bots und ihre Interaktion in Netzwerken haben wir grob umrissen, aber wie funktionieren Bots nun genauer? Das schauen wir uns im nächsten Teil dieses Artikels an und kommen jetzt wieder zurück zu den Nutz-Bots.

Bots sind, wie wir bereits gesehen haben, im Rahmen von Netzwerken besonders stark. Ein Teil von ihnen kann miteinander kommunizieren und tut dies über webbasierte Services wie Instant Messaging, Schnittstellen wie Twitterbots. Eine Algorithmenreihe macht Bots aus. Darüber können sie verschiedenste Aufgaben erfüllen. Das lässt sich gut am Beispiel der Chatbots nachvollziehen, die unterschiedliche Vorgehensarten anwenden:

- Der regelbasierte Chatbot stellt eine vorher definierte Aufforderungsauswahl zur Verfügung.

- Die Erweiterung regelbasierter Chatbots lernt durch die Nutzereingaben und nutzt vor allem die ihm bereits bekannten Schlüsselwörter für die Interaktion.

- Die KI-Chatbots kombinieren beide genannten Varianten.

Wie immer gibt es bei allen Varianten Vor- und Nachteile und daher sollten bei der Wahl die verfolgten Ziele im Fokus stehen.

Vor- und Nachteile von Bots

Eben diese Vor- und Nachteile von Internet-Bots sowie PC-Bots werden wir uns im folgenden Abschnitt genauer ansehen.

Vorteile:

- schnellere Durchführbarkeit von Aufgabenwiederholungen

- Zeitersparnis bei Nutzern und Betreibern

- verbessertes Nutzererlebnis

- Verfügbarkeit rund um die Uhr

- Anpassungen und vielseitige Einsätze möglich

- Ersparnis bei den Personalkosten

- gute Erreichbarkeit zahlreicher Menschen per Messenger-App

Nachteile:

- Schwächen beim präzisen Abarbeiten von Aufgaben, was Missverständnisse und Nutzerfrust hervorrufen kann

- Missbrauch für schädliche Zwecke

- Botverwaltung durch Menschen nötig

- menschliches Eingreifen nötig, wenn Nutzeranliegen fehlgedeutet werden

Was tun, wenn Ihr Computer von Bots befallen ist?

Neben dem Einsatz von Bots in Unternehmen und deren Vorteilen sowie Nachteilen stellt sich auch die praktische Frage, welche Maßnahmen eingeleitet werden können, sobald klar ist, dass ein PC durch Malware Bots infiziert wurde. Liegt der Bot-Angriff also bereits vor, sollten zuerst, wenn möglich, die Daten geschützt werden. Sie können nach folgenden Schritten verfahren:

- Ihr PC sollte schnellstmöglich von Netzwerk getrennt werden, um einen Datendiebstahl zu vermeiden und außerdem zu unterbinden, dass Ihr PC genutzt wird, um einen Angriff auf andere Netzwerke zu starten.

- Überprüfen Sie, ob Ihre wichtigen und/oder Daten Ihre Person betreffend Malware-frei geblieben sind. Sollte dies der Fall sein, nehmen Sie die Verschiebung dieser Daten zum Beispiel auf eine externe Festplatte vor.

- Nehmen Sie eine Zurücksetzung des Computers auf seine Werkseinstellung vor. Aber Achtung: Alle eigenen Dateien, installierten Programme sowie Treiber machen den Standardeinstellungen des Systems Platz. Wenn das Gerät neu aufgesetzt ist, hat das auch Einfluss auf Ihren Cache. Was der Cache ist und eine Cache-Definition finden Sie auf der weiterführenden Seite.

- Mit entsprechenden Maßnahmen, die demnächst die Sicherheit Ihres Systems vor einem erneuten Bot-Angriff bewerkstelligen, sollten Sie sich im Anschluss an die Zurücksetzung Ihres Gerätes befassen. Am besten beziehen Sie dabei fachmännische Unterstützung mit ein.

Sie möchten sich solche nervenaufreibenden Aktionen ersparen? In dem Fall gilt die alte Weisheit: Vorsicht ist besser als Nachsicht! Eine Cybersicherheitslösung kann Ihnen hierbei gute Dienste leisten, um Bots und sonstigen Malware-Formen zu entgehen. Auch hierbei zahlt sich erfahrungsgemäß der Rat eines Fachmanns oder einer Fachfrau aus.

Fazit

Schädliche Bots, nützliche Bots und deren Interaktion in Botnetzen wurden im vorangegangenen Teil ausführlich beschrieben. Die Funktion von Bots wurde untersucht und der Zusammenhang zum Datendiebstahl hergestellt. Weiterhin wurde aufgezeigt, dass Unternehmen und Privatpersonen sich über dieses Thema informieren sollten und Vorsicht hierbei auch besser als Nachsicht ist. Auf zusammenfassende und weiterführende Aspekte zum Thema Bots wird im FAQ-Teil eingegangen.

FAQ

Weitere Fragen rund um das Thema Bots werden im Folgenden beantwortet.

Was machen Bots?

Bots sind häufig im Rahmen von Netzwerken aktiv. Können die Bots miteinander in Kommunikation treten, dann tun sie dies zum Beispiel über Twitterbots oder Instant Messaging. Über eine Algorithmenaufreihung kommen sie den an sie gestellten Aufgaben nach. Eine ganze Bandbreite an Aufgaben kann dies umfassen, da die Bots oft nach vielseitigen Konzepten entwickelt wurden. Je nachdem, wie sie konzipiert wurden, können sie entweder gezielt Schäden anrichten oder Unternehmen und Nutzern viele Vorteile bringen.

Was bezeichnet man als Bot?

Die Abkürzung von Roboter ist Bot und zeigt damit schon treffend die Vorgehensweise dieser Software auf: Vorgegebene, sich wiederholende Aufgaben werden erledigt. Um diesen Aufgaben nachzukommen, wird meistens menschliches Verhalten nachgeahmt, wobei die Bots dies durch ihre schnellen Reaktionen übertreffen können, wenn es um Schnelligkeit bezüglich der Aufgabenerledigung geht.

Von Nutzen kann der Einsatz von Bots zum Beispiel sein, wenn sie den Kundenservice für eine Webseite leisten oder für Suchmaschinen den Index erstellen. Im Gegensatz zu ihrem positiven Nutzen steht die Übernahme anderer Aufgaben, wenn sie von Cyberkriminellen ausgenutzt werden, um beispielsweise Malware zu verbreiten. Weitere Bezeichnungen für Internetbots sind Crawler, Spider und Web-Bots.

Sind Bots Viren?

Nein, ein Botnetz ist lediglich eine Anzahl an automatisch in Vernetzung stehender Geräte. Sind diese von Malware betroffen, können Hacker dies ausnutzen und Schad-Programme in Umlauf bringen. Der Bot an sich ist jedoch kein Virus.

Was sind Bots in Social Media?

Beispielsweise gibt es Social Bots, die auf Social-Media-Plattformen aktiv werden. Über Fake Accounts imitieren sie Menschen und nutzen Profile. Ihre Aufgabe ist es, Tweets und Posts auf vorgegebene Hashtags hin zu scannen und in Aktion zu treten, sobald diese Hashtags verwendet wurden.